هجوم الرجل في الوسط (MITM): ما هو وكيف يعمل وكيف تحمي نفسك منه

سنشرح لك ما هو هجوم الرجل في الوسط (man in the middle attack)، وهو أحد أكبر تهديدات الأمن السيبراني اليوم. هذا هو الأسلوب الذي غالبًا ما يتم تضمينه في أنواع أخرى من الهجمات الشائعة، ويتم استخدامه لسرقة معلوماتك السرية.

المحتوى

سنبدأ المقال بشرح ماهية هذا الهجوم وكيف يعمل بالضبط، حيث إن معرفته هي الخطوة الأولى للتمكن من التعرف عليه. ومن ثم، سنخبرك كيف يمكنك حماية نفسك منه، لمنع استخدامه لسرقة بياناتك الشخصية على الإنترنت.

ما هو هجوم الرجل في الوسط

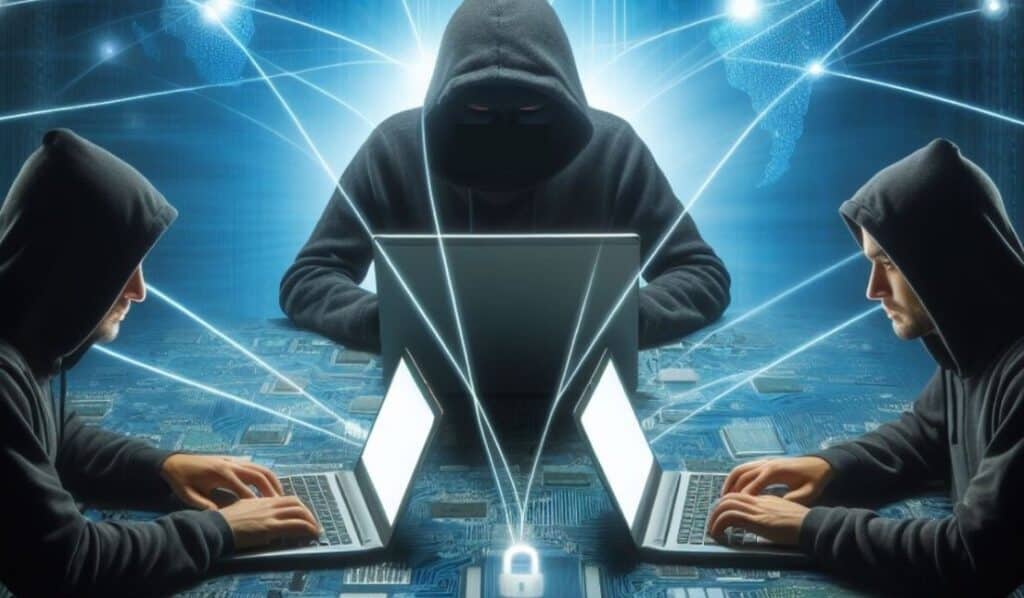

رجل في الوسط (Man in The Middle) ويعرف اختصارا ب ”MitM” باللغة الإسبانية يعني hombre en el medio، وهي ترجمة حرفية تمامًا، لأنها نوع من الهجوم الذي يعترض فيه شخص ما الاتصال بين جهازين متصلين بالشبكة. من يعترض الطريق دون إذن لاعتراضه، سواء كان اتصالاً بين شخصين أو بين شخص وجهاز.

على سبيل المثال، إذا كنت تريد الاتصال بخادم أو صفحة ويب، فمن خلال جهاز التوجيه يمكنك الخروج إلى الإنترنت وتوصيل جهاز الكمبيوتر الخاص بك بخادم صفحة الويب. إنه اتصال مباشر، ولكن قد يكون هناك مجرم إلكتروني يقف بينك وبين هذا الخادم الذي تتصل به، ويقوم بتحليل تدفق البيانات وسرقة المعلومات الحساسة.

مع هذا النوع من الهجمات، يمكن لمجرمي الإنترنت الاستماع إلى الاتصالات والحصول على معلومات خاصة أو حساسة، ولكن يمكنهم أيضًا الحصول على كلمات المرور الخاصة بك وبيانات اعتماد الوصول الأخرى، أو بياناتك المالية لسرقة الأموال منك.

في معظم الحالات، تحدث هجمات اعتراض البيانات هذه عادةً دون معرفة الضحية أن شخصًا ما يعمل كوسيط مزيف. وبما أنك لا تعلم أن هناك من يعترض اتصالاتك والبيانات التي ترسلها لشخص آخر أو على صفحة ويب، فأنت تقوم بإدخال معلومات سرية بشكل عرضي.

على سبيل المثال، تخيل أن شخصًا ما يعترض اتصالك بموقع ويب تجري فيه عملية شراء. لا تحتوي هذه الصفحة على طريقة دفع PayPal، لذا يتعين عليك كتابة معلومات بطاقة الخصم الخاصة بك عليها. وعندما تفعل ذلك، يقوم المجرم الإلكتروني بتسجيلها ويمكنه استخدام بطاقتك لسرقة الأموال منك أو إجراء عمليات شراء بها.

كيف يعمل هذا النوع من الهجوم

لبدء الهجوم، يجب على المجرم الإلكتروني استخدام بعض التقنيات التي تسمح له باعتراض الاتصال. يمكن أن تتمثل التقنيات في الوصول إلى شبكة WiFi التي اتصلت بها دون تصريح، أو تثبيت برامج ضارة على جهاز الكمبيوتر الخاص بك أو هاتفك المحمول من خلال التصيد الاحتيالي الذي يسجل اتصالاتك. ويمكنه أيضًا التعامل مع البنية التحتية للشبكة.

وعندما يتمكن المهاجم من اعتراض الاتصال، يمكننا القول أنه يضع نفسه في وسط الطرفين. أي، بينك وبين موقع الويب الذي تدخل إليه، أو بينك وبين الشخص الآخر الذي تتواصل معه. يقوم بذلك عن طريق إعادة توجيه حركة المرور بين الطرفين بحيث تمر عبر جهازه الخاص أو الخادم الخاص به والذي يمكنه من خلاله تسجيل تدفق البيانات.

هناك طريقة أخرى يمكن استخدامها وهي انتحال شخصية أحد الأطراف، إما من خلال تقنيات التزييف التي تعيد توجيهك إلى صفحة مزيفة مشابهة للصفحة الشرعية لى سبيل المثال قد يستبدل المهاجمون “www.facebook.com” ليصبح “www.faceb00k.com.” وتعمل طريقة التزييف هذه بشكل جيد على نحو مفاجئ ويفوت معظمنا التغييرات البسيطة من دون النظر عن كثب. ويمكنهم أيضًا إنشاء رسائل بريد إلكتروني مزيفة تبدو حقيقية، مثل التصيد الاحتيالي. كل هذا يتم بطريقة سرية، حيث أن السمة الرئيسية لهذا الهجوم هو أن الضحية لا يعرف أن هناك “شخصا” يحاول إختراقه.

الهدف هو جعلك تكتب إلى المهاجم معتقدًا أنك تكتب مباشرة إلى موقع الويب أو الشخص الذي تريد التحدث إليه. بمجرد اعتراض هذه الاتصالات، فإنه يقوم ببساطة بتسجيل محتواها، سواء كانت كلمة مرور تكتبها في نموذج، أو بياناتك الشخصية، أو بيانات بطاقة الدفع الخاصة بك.

كيفية تجنب هجوم الرجل في الوسط MitM

أهم شيء لتجنب هذا النوع من الهجمات هو محاولة عدم الوقوع في فخ التصيد الاحتيالي، وعدم تنزيل التطبيقات أو النقر على أي رابط ويب الخاصة برسائل البريد الإلكتروني التي تتلقاها، إلا إذا كان المرسل الذي قمت بالتحقق من صحته.

وتجنب أيضًا الاتصال بشبكات WiFi العامة التي يمكن لأي شخص الوصول إليها. في كثير من الأحيان، يمكن أن تكون سهولة الوصول إليها وسيلة اتصال يستخدمها العديد من مجرمي الإنترنت لمحاولة تنفيذ هذه الهجمات.

كن حذرًا عند تنزيل البرامج أو التطبيقات على هاتفك المحمول أو الكمبيوتر. حاول دائمًا القيام بذلك من المصادر الأصلية، سواء كان الموقع الرسمي للمطور أو متجر التطبيقات الرسمي لجهازك. كن حذرًا من الصفحات النموذجية غير المعروفة حيث يمكنك تنزيل العديد من التطبيقات، وقبل كل شيء كن حذرًا من التطبيقات التي تم التلاعب بها مثل WhatsApp Plus الخطير وما شابه.

استخدم العناوين التي تبدأ بـ HTTPS، وحاول ألا تثق في مواقع الويب التي يبدأ عنوانها بـ HTTP فقط. تتمتع الصفحات التي تستخدم HTTPS بشهادة أمان وتشفير لا تمتلكه HTTP، مما يسهل “التجسس” على اتصالاتك. عادةً ما تكون معظم المواقع تستخدم HTTPS بالفعل، ولكن من الجيد دائمًا التأكد والبحث في شريط رابط الويب في الموقع الذي تريد تصفحه.

تعيد الشبكات الافتراضية الخاصة أو VPN توجيه كل حركة بيانات الإنترنت عبر خوادم مختلفة متعددة، وتخفي عنوان IP الخاص بالمستخدم بفعالية مما يجعل جلسة التصفح أكثر خصوصية وأمان. كما يتضمن VPN تشفير طبيعي مما يساعد في تأمين الرسائل والبيانات الأخرى.

إسبانيا بالعربي.